01. Le Contexte

L'application eHealth collecte des métriques d'infrastructure via SNMP. Lorsque la découverte SNMP échoue, la supervision perd de la visibilité sur les routeurs (inventaire incomplet, métriques manquantes).

L'incident se manifeste lors de changements d'état des routeurs (ex. bascule, redémarrage de service). Les équipements restent joignables en IP, mais la découverte SNMP devient intermittente.

L'objectif ici est de produire une preuve simple : connectivité OK, mais échange SNMPv3 invalide (erreur protocolaire/sécurité), observé directement dans la trace.

02. Analyse Wireshark

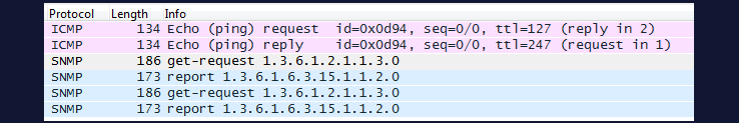

La séquence observée est typique d'un workflow de découverte :

- Un ICMP Echo valide la joignabilité de l'équipement.

- Une requête SNMPv3 GET est envoyée par eHealth.

- L'équipement répond par un message SNMP REPORT.

Le REPORT contient l'OID 1.3.6.1.6.3.15.1.1.2.0 : usmStatsNotInTimeWindows. C'est un indicateur SNMPv3/USM : le message reçu est considéré hors fenêtre temporelle et donc rejeté.

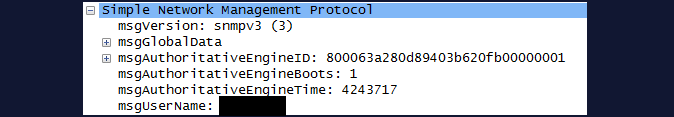

Champs SNMPv3 utilisés pour la synchronisation USM (extrait conceptuel) :

usmSecurityParameters

{

msgAuthoritativeEngineID OCTET STRING

msgAuthoritativeEngineBoots INTEGER (0..2147483647)

msgAuthoritativeEngineTime INTEGER (0..2147483647)

msgUserName OCTET STRING

}Requête envoyée par eHealth :

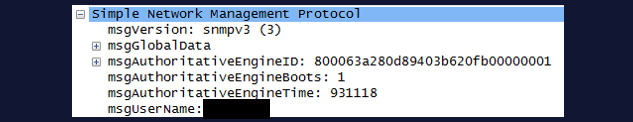

Réponse de l'équipement :

Le champ msgAuthoritativeEngineTime représente le temps (en secondes) depuis le dernier démarrage du moteur SNMP (au sens USM) sur l'agent.

SNMPv3/USM impose une fenêtre de tolérance (classiquement 150 s) entre le manager et l'agent pour limiter les attaques par rejeu. Si l'écart dépasse la fenêtre, l'agent peut renvoyer usmStatsNotInTimeWindows et refuser la requête. (Référence : spécifications USM SNMPv3, RFC 3414.)

03. Résultat & impact

- Preuve réseau obtenue : IP joignable (ICMP OK), mais échec SNMPv3 matérialisé par un REPORT usmStatsNotInTimeWindows.

- Cause opérationnelle : désynchronisation de la fenêtre temporelle USM suite à changement d'état / redémarrage côté équipement ou service.

- Résolution : restauration de la découverte SNMP après redémarrage du service brassd (service maintenant un cache SNMP dans ce contexte).